Tutorial para entrar en la deep web y la darknet de forma segura

Google solo indexa una pequeña parte de Internet. Según algunas estimativas, la Web tiene quinientas veces más contenido del que Google muestra en sus resultados. Los enlaces que devuelven ese y otros buscadores al hacer una búsqueda, conforman lo que se llama la surface web o web de la superficie, mientras que todo el resto de contenidos que no se encuentran se denominan deep web, Internet o web profunda, invisible web o Internet/web invisible.

La mayor parte de esa información está oculta simplemente porque no es relevante para la inmensa mayoría de los usuarios. Mucha está guardada en bases de datos a las que Google no consigue o no está interesado en acceder. Una gran parte es antigua y está desactualizada. Contenidos de aplicaciones para iPhone, archivos de tu cuenta de Dropbox, revistas académicas, registros de tribunales o perfiles privados de redes sociales son algunos ejemplos de los datos que Google no necesariamente indexa, pero que aun así existen en Internet.

Ver también: las mejores VPN para Tor.

Deep web frente a darknet

A menudo se confunde la deep web con la darknet, también llamada dark web, black web, black net o Internet/web oscura. Dicho de forma simple, la deep web está compuesta por toda la información almacenada online que no indexan los buscadores de Internet. Para entrar en la deep web no necesitas ninguna herramienta especial, solo saber dónde buscar. Y hay buscadores, listas y wikis especializados que te ayudan a encontrar lo que estás buscando.

Muchos de los mejores buscadores de la Internet profunda, como Alltheweb y CompletePlanet, han cerrado o han sido comprados. Pero todavía hay disponibles algunos con los que puedes comenzar:

- DeeperWeb: un buscador de la web profunda que usa el motor de búsqueda de Google.

- La librería virtual de la WWW: el índice original de Internet, aunque sea más un listado que un buscador.

- Surfwax: indexa RSS. No está claro si sigue funcionando.

- IceRocket: hace búsquedas en la blogosfera y Twitter.

Todos están bien, pero los buscadores especializados suelen ser mejores que los generales para encontrar información en la deep web. Por ejemplo, si quieres localizar un caso judicial, intenta hacerlo mediante los registros públicos correspondientes de tu región o país. Si necesitas revistas académicas, echa un vistazo a nuestro artículo sobre buscadores de la Internet profunda para encontrar contenidos académicos y eruditos. Cuanto más específico seas, mejor, o acabarás encontrando la misma lista de resultados que te daría Google. Si necesitas encontrar un tipo concreto de archivos, como Excel o PDF, descubre el modo de indicarlo en la búsqueda. Por ejemplo, añade “filetype:PDF” al buscar con DeeperWeb.

La darknet es una pequeña parte de la deep web que se mantiene oculta adrede. Los sitios web y los datos de la dark web normalmente sí requieren una herramienta especial para ser accesibles. El tipo de sitios más comúnmente asociados con la Internet oscura son mercados online donde se compran y venden productos ilegales como drogas, armas de fuego o tarjetas de crédito robadas. En sus rincones más oscuros es posible contratar a asesinos a sueldo, envolverse en tráfico de persona o intercambiar pornografía infantil. No obstante, la Internet oscura alberga sobre todo contenidos y datos a los que poder acceder de forma anónima. Algunos ejemplos son blogs, foros, salones de chat o un servidor de juegos privado.

La belleza de la darknet radica en el anonimato que ofrece. Nadie sabe quiénes son los demás en el mundo real, siempre que se tomen las debidas precauciones. Los usuarios se liberan de la entrometida mirada de gobiernos y corporaciones.

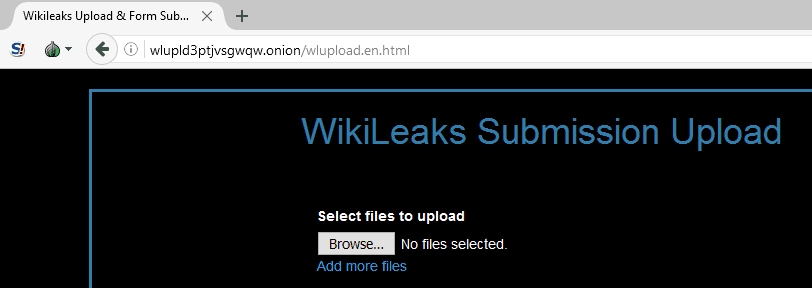

Periodistas e informantes, incluido el propio Edward Snowden, suelen usar la dark web y Tor para intercambiar información sensible. Por ejemplo, el volcado de los datos robados del sitio de Ashley Madison se hizo en un lugar accesible solo a usuarios de Tor.

Tor

La darknet no es un lugar único y centralizado. Al igual que la web de la superficie, se reparte entre servidores del mundo entero. Pero el modo más habitual de acceder a redes de esa Internet oscura es mediante Tor, que son las siglas de The Onion Router (el router cebolla). Las URL de los sitios web de la darknet a menudo tienen la extensión .onion en vez de .com o .org, lo que indica que solo pueden acceder a ellas usuarios de Tor.

Tor está compuesta por una red de enrutadores voluntarios a través de los que se redirige la conexión a Internet del usuario. Esa conexión se encripta y todo el tráfico va pasando por enrutadores repartidos por todo el mundo, lo que mantiene el anonimato del usuario.

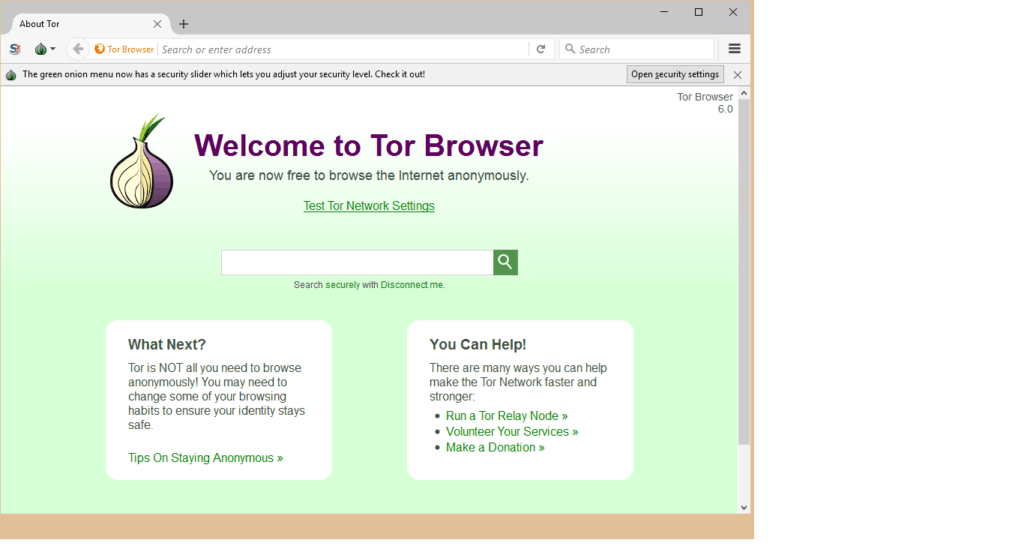

¿Cómo puede uno entrar en la red Tor? El modo más fácil es descargar e instalar el navegador Tor. Se basa en Firefox y permite navegar por Internet como harías con cualquier otro navegador, con la diferencia de que todo tu tráfico se redirige automáticamente a través de la red Tor. Asegúrate de descargar el navegador solo desde su sitio web oficial o te arriesgas a infectar tu equipo con todo tipo de malware, spyware u otros virus. El navegador Tor solo está disponible oficialmente para Windows, Mac y Linux. Por ello, muchos expertos aconsejan no usar navegadores de terceros que utilicen la red Tor en los dispositivos móviles.

Podrás entrar en sitios web .onion en cuanto instales el navegador Tor.

Navegar por la dark web

A partir de ese momento ya conseguirás navegar por la darknet de forma segura, pero tendrás que tomar varias precauciones extra si pretendes hacer algo más que eso. Por ejemplo, crear una identidad falsa si planeas comprar en un mercado de la darknet esos medicamentos que tu madre moribunda necesita tan desesperadamente para sobrevivir. Eso implica entre otras cosas configurar un correo electrónico encriptado en una nueva dirección de correo, usar un pseudónimo, crear una cartera anónima de bitcoins, desactivar Javascript en el navegador Tor o localizar a los respectivos vendedores.

El primer desafío obvio es encontrar ese tipo de sitios .onion, ya que no aparecerán en los resultados de Google. Entre el puñado de buscadores que sí indexan sitios .onion se incluyen Onion.city, Onion.to y NotEvil. Otros como Grams permiten hacer búsquedas de productos concretos en varios mercados online a la vez, particularmente de fármacos y drogas.

Reddit también es una fuente valiosa donde encontrar sitios de la darknet o la deep web que puedas estar buscando. Prueba a localizar subreddits (hilos de Reddit) con términos de búsqueda como /r/deepweb, /r/onions o /r/Tor. Aparte, algunos listados wiki como este también pueden ayudarte a acotar tu búsqueda.

Insistimos una vez más en que la seguridad y el anonimato son esenciales para los sitios web de la darknet. Quizá tu proveedor de acceso a Internet y tu gobierno no consigan saber lo que haces en la red Tor, pero sí saben que estás en ella, lo que en sí mismo puede levantar sospechas. De hecho, una sentencia reciente de la Corte Suprema de Estados Unidos indicó que el mero hecho de usar Tor constituía una sospecha fundada para permitir al FBI investigar o incautar cualquier equipo en cualquier parte del mundo.

Otra precaución esencial es asegurarte de que la URL .onion es correcta. Esas URL suelen estar compuestas por una cadena de letras y números aparentemente aleatoria, y puesto que en la darknet se usa muy poco el HTTPS no cabe usar en ella un certificado SSL para verificar si un sitio es legítimo o no. Te recomendamos comprobar cada URL en tres fuentes distintas antes de entrar en ella a través de la darknet. Cuando ya estés seguro de que se trata de la URL correcta, guárdala en una nota encriptada (por seguridad, el navegador Tor no almacena ninguna URL en la caché). Si no tienes esa precaución, es bastante probable que acabes siendo víctima de un fraude de phishing como el de este “mezclador de bitcoins” falso.

Por esa razón recomendamos usar una capa extra de seguridad, utilizando una VPN.

Usar una VPN en Tor o Tor en una VPN

Una VPN encripta todo el tráfico de Internet desde o hacia el equipo de un usuario y lo redirige a un servidor situado en una ubicación elegida por él. Combinar una VPN con Tor refuerza la seguridad y el anonimato.

Aunque sean en cierto modo parecidos, Tor hace hincapié en el anonimato, mientras que las VPN enfatizan la privacidad.

Combinarlos reduce los riesgos, pero hay una distinción importante en cuanto al modo en el que interactúan estas dos herramientas. Hablemos primero de usar Tor en una VPN.

Si te conectas a tu VPN y luego abres el navegador Tor, estarás usando Tor en tu VPN, que es con diferencia lo más normal. Todo el tráfico de Internet de tu equipo pasa primero por el servidor VPN y luego por la red Tor hasta llegar a su destino final. Tu proveedor de Internet solo detecta el tráfico encriptado por la VPN y no sabe que estás usando Tor. Puedes acceder de forma normal a sitios .onion.

Usar Tor en una VPN exige confiar en el proveedor de tu VPN, que sí puede ver que estás utilizando Tor y guardar registros de tus metadatos, aunque no consiga saber a qué contenidos concretos accedes mediante la conexión encriptada de Tor. Es mucho mejor opción usar una VPN que no guarde registros de tu tráfico ni tus sesiones. Los registros de tráfico recogen los contenidos de tu actividad online como términos de búsqueda y sitios que visites. Los registros de sesiones contienen metadatos como tu dirección IP, cuándo has iniciado sesión en la VPN o la cantidad de datos que has transferido. Los registros de tráfico son más preocupantes que los de tus sesiones, pero ninguno de los dos es bueno.

Si quieres un funcionamiento integrado de Tor en tu VPN, NordVPN cuenta con servidores que redirigen automáticamente tu tráfico a la red Tor (ve aquí todos los detalles). Así ni siquiera te hará falta usar el navegador Tor. Pero ten en cuenta que otros navegadores pueden seguir transfiriendo información capaz de identificarte a través de la red. Otra alternativa es IPVanish, que afirma ser la VPN número uno mundial para Tor y está altamente recomendada. Aquí puedes ahorrarte un 60% en su plan anual.

AVISO DE OFERTA: NordVPN tiene una oferta en su plan de dos años con un enorme descuento del 66%.

Usar Tor en una VPN tampoco te protege de nodos de salida maliciosos en Tor. Los nodos (enrutadores) de su red se ofrecen de forma voluntaria para formar parte de ella y no todos siguen las reglas. Se llama nodo de salida al último enrutador por el que pasa tu tráfico antes de llegar al sitio web de destino. Ese nodo descifra tu tráfico y así puede robar tu información personal o inyectar algún código malicioso. Aparte, muchos sitios web bloquean esos nodos de salida de Tor porque no confían en ellos. Y usar Tor en una VPN tampoco puede evitar eso.

Por otro lado existe la opción menos popular de usar una VPN en Tor, algo que oficialmente no recomienda hacer el propio Proyecto Tor. Que nosotros sepamos, este servicio lo ofrecen solo dos proveedores: AirVPN y BolehVPN. En este caso se invierte el orden de las dos aplicaciones: el tráfico de Internet pasa primero por la red Tor y luego por la VPN. De ese modo, tu proveedor de VPN no sabrá tu verdadera dirección IP y gracias a él quedarás protegido de esos nodos de salida peligrosos.

El gran inconveniente es que tu proveedor de Internet sabrá que estás usando Tor, lo que es preocupante en algunos casos y puede echar atrás a muchos. También aquí es importante usar una VPN que no guarde registros y pagar con bitcoins para mantener tu anonimato. Esta técnica de usar una VPN en Tor se expone a ataques de sincronización de extremo a extremo (end-to-end), aunque sean improbables.

Resumiendo, usar Tor en una VPN exige tener cierta confianza en tu proveedor VPN aunque no en tu proveedor de Internet (ISP) y es mejor para acceder a sitios web .onion. Por otro lado, usar una VPN en Tor exige confiar en tu ISP y no en tu VPN, y es mejor si quieres evitar nodos de salida peligrosos de Tor. Hay quien considera más seguro usar una VPN en Tor porque el anonimato se mantiene en todo el proceso (suponiendo que pagues tu VPN también de forma anónima). Aunque el Proyecto Tor desaconseje esa opción, como comentábamos antes, ambos métodos son más seguros que no usar una VPN de un modo u otro.

El mayor inconveniente es la velocidad. Tor ya reduce bastante por sí mismo el ancho de banda por culpa de todos los nodos por los que pasa tu tráfico. Añadir una VPN a la ecuación, incluso una rápida como IPVanish, lo vuelve todo aún más lento. Así que ten paciencia, por favor.

I2P

I2P es una alternativa a Tor como red de anonimato. Pero a diferencia de Tor no puede usarse para acceder a la Internet pública. Solo sirve para entrar en servicios ocultos específicos de la red I2P. Tampoco es posible usarla para acceder a sitios .onion, porque su red está completamente separada de la de Tor. I2P tiene su propio tipo de sitios ocultos, llamados “eepsites”.

Así que, ¿por qué podría convenir usar I2P en vez de Tor? Al fin y al cabo es una red menos popular, no puede usarse para entrar en sitios normales y no es fácil de utilizar, entre otras desventajas. Ambas redes confían en una infraestructura de routers P2P combinada con un encriptado que hace que la navegación sea privada y anónima.

Pero I2P tiene de hecho algunas ventajas. Es mucho más rápida y fiable que Tor por varias razones técnicas. Su infraestructura de routers P2P es más avanzada y no utiliza un listado de servidores fiables para determinar los datos de enrutamiento. I2P usa túneles de un solo sentido, de modo que si alguien intercepta las comunicaciones, solo capturará el tráfico saliente o entrante, pero no ambos.

La configuración de I2P exige más del usuario que la de Tor. Tras descargar e instalar I2P, su configuración debe hacerse mediante la consola del router. Luego hay que configurar individualmente cada aplicación que quieras usar con I2P. Por ejemplo, tienes que definir la configuración del proxy de tu navegador web para indicar el puerto adecuado.

Freenet

Al igual que I2P, Freenet es una red cerrada dentro de la red que no puede usarse para entrar en sitios de la Internet pública. Solo sirve para acceder a contenido publicado en Freenet, que es un repositorio de datos distribuidos mediante P2P. A diferencia de I2P y Tor, no necesitas un servidor para alojar el contenido. Lo que publiques se mantiene indefinidamente en la red mientras siga siendo popular, incluso tras dejar de usar Freenet.

Freenet permite a los usuarios conectarse de dos modos distintos: darknet y opennet. El modo darknet te permite indicar quiénes son tus amigos en la red y conectarte y compartir contenido solo con ellos. Eso hace posible crear redes anónimas cerradas de grupos compuestos solo por aquellos a quienes se conoce y en quienes se confía.

Por otro lado, también es posible conectarse en el modo opennet, que asigna automáticamente miembros a la red. A diferencia del modo darknet, opennet usa una serie de servidores centralizados, además de la red P2P descentralizada.

La configuración es bastante sencilla. Basta descargarlo, instalarlo y ejecutarlo. Cuando abras tu navegador, Freenet estará listo y en funcionamiento a través de su interfaz web. Ten en cuenta que deberías usar un navegador distinto del normal para ayudar a garantizar tu anonimato.

Freenet es todavía solo un experimento diseñado para resistir a intentos de censura y ataques de denegación de servicio.

Enlaces útiles:

IPVanish

NordVPN

Descargar el navegador Tor

BolehVPN

AirVPN

“The Flame”, de Aaron Escobar, bajo licencia CC BY 2.0.